Если раньше критическая инфраструктура интересовала в основном коммерчески мотивированных хакеров и группировки, атаки которых были направлены на извлечение прибыли, то сегодня одна из основных целей атак – нанесение максимального материального ущерба. Чаще всего цели достигаются путем воздействия на АСУ ТП и, соответственно, на автоматизируемый технологический процесс, что приводит к сбоям и останову на производстве.

Данные обстоятельства стали причиной повышенного внимания к защите автоматизированных систем управления технологическими процессами (АСУ ТП). Ранее им не уделялось достаточно внимания. Считалось, что АСУ ТП, находящиеся вне корпоративной сети, и так достаточно безопасны, ведь «АСУ ТП напрямую к Интернету не подключена».

Но, несмотря на отсутствие «прямого подключения к Интернету», АСУ ТП становится объектом успешных атак – технологический сегмент ЛВС предприятий перестал быть физически отделённым, будучи связанным с корпоративным сегментом через системы класса MES (Manufacturing execution system).

Соответственно, даже некогда отдельные системы стали частью общей информационной инфраструктуры предприятия. А с некоторых пор к MES-системам добавились СУУТП (APC – advanced process control) – системы улучшения управляемостью технологическими процессами, которым в силу выполняемого ими функционала необходима сетевая связность с АСУ ТП.

То есть необходимость автоматизации управления производством как таковым стала причиной появления «объединяющей прослойки» между корпоративным и технологическим сегментами предприятия, объединяя ранее разрозненные локальные системы в единую информационную инфраструктуру.

Помимо этого, АСУ ТП уже не представляет из себя «чёрный ящик» с точки зрения используемых технологий ин-форматизации. С одной стороны, в осно-ве построения верхнего уровня систем автоматизации лежат всё те же «гражданские» широко распространённые протоколы передачи данных (например, стек протоколов TCP/IP).

С другой, современные редакции протоколов прикладного уровня (например, Modbus или OPC) используют в качестве транспорта протокол TCP. Также широкое распространение получили и проприетарные протоколы (например, S7 от Siemens), но и они не лишены уязвимостей, которые эксплуатируют злоумышленники для совершения атак на инфраструктуру.

Поэтому серверы управления, серверы баз данных АСУ ТП с точки зрения технологий реализации компьютерных атак не представляют для злоумышленника «особенный» объект. Чего не скажешь про потенциальный ущерб, наносимый данной атакой.

Поэтому ещё одна причина повышенного внимания к обеспечению ИБ АСУ ТП – развитие управляющих функций. Распределённые системы управления выполняют значительную часть операций по управлению промышленными объектами и технологическими процессами на них.

Особенности АСУ ТПкак объекта защиты

Несмотря на унификацию используемых технологий информатизации и передачи данных, системы промышленной автоматизации как объекты защиты обладают рядом отличительных особенностей, которые влияют на применяемые методы обеспечения кибербезопасности и отличают их от систем корпоративного сегмента.Среди них:

- длительный жизненный цикл (наличие нескольких поколений СВТ и ПО в составе одного объекта автоматизации);

- наличие специального ПО и оборудования, работающих в определённой конфигурации и чувствительных к внесению изменений;

- чувствительность к задержкам передачи текущих значений параметров производственного процесса, управляющей информации;

- использование специализированных проприетарных протоколов передачи данных с доказанными уязвимостями.

Основными векторами реализации угроз ИБ являются:

- заражение вредоносным кодом,

- атаки из внешних компьютерных сетей,

- несанкционированный доступ к компонентам систем управления и обрабатываемой информации,

- приведение управляющих систем в состояние «отказ в обслуживании»,

- модификация данных, файлов, уставок, параметров управляющих команд.

В нашей практике встречались случаи, когда переставала существовать фирма – производитель и интегратор ПТК АСУ ТП, при этом сама АСУ ТП продолжала функционировать. Справедливости ради, устаревшие системы автоматизации встречаются всё реже и реже.

Особенности построения систем защиты АСУ ТП

Ключевая особенность организации защиты АСУ ТП – это обеспечение состояния защищённости при необходимости соблюдения требований высокой доступности сервисов автоматизации.Многие компоненты систем чувствительны к внесению изменений в конфигурацию – как вмешательство в работу комплекса автоматизации, так и изменение состава его компонентов с дальнейшим изменением логики информационных взаимодействий несёт в себе риски нарушения (сбоев) хода технологического процесса. Это как и необходимость перезагрузки серверов и АРМ, так и изменение конфигурации ЛВС и настроек сетеобразующего оборудования. И если в случае необходимости перезагрузки серверов и АРМ риски можно нивелировать поочерёдной установкой и настройкой средств защиты на резервированных АРМ и серверах с последующей проверкой корректности функционирования, то риски вмешательства в функционирование ЛВС, когда технологический объект управления находится «на режиме», нивелировать полностью не удаётся.

Поэтому оптимальным вариантом проведения работ является внедрение средств защиты во время технологического останова, но если такой возможности нет – то план производства работ прорабатывается особенно тщательно, с привлечением в том числе технологов и специалистов из числа оперативного персонала для наиболее точного прогнозирования последствий тех или иных действий по установке и настройке средств защиты.

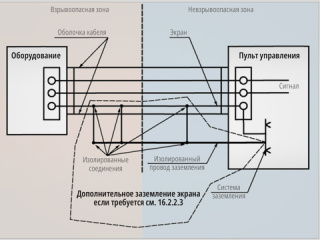

Для защиты систем автоматизации применяют как средства, используемые в корпоративном сегменте, так и специализированные средства, разработанные для применения в промышленной автоматизации. Отличием в функционале может служить, например, способность межсетевого экрана работать с промышленными (в том числе проприетарными) протоколами передачи данных. Одним из способов вредоносного воздействия на систему автоматизации может служить эксплуатация уязвимостей в промышленных протоколах передачи данных.

Немаловажен фактор ресурсоёмкости средства защиты ввиду частого наличия требования высокой доступности сервисов автоматизации. Поэтому, например, настройка средств антивирусной защиты «по умолчанию» чаще всего приводит к недопустимой нагрузке на аппаратные ресурсы чувствительных компонентов комплекса автоматизации.

Выходом из ситуации может быть «тонкая» настройка антивируса для снижения ресурсоёмкости либо использование промышленного антивируса, изначально «заточенного» для работы в промышленных сетях.

Целесообразность применения того или иного функционала средства защиты определяется: применяемыми в объекте защиты технологиями информатизации, критичностью защищаемого ресурса (актива), «местоположением» защищаемого ресурса в архитектуре системы автоматизации.

Из дополнительных факторов следует выделить физическую среду функционирования защищаемого комплекса автоматизации – требования по климатике (например, отапливаемые серверные помещения либо неотапливаемый блок-бокс контрольного пункта телемеханики), условия размещения в монтажном конструктиве (шкаф стоечного исполнения, крепление на DIN-рейку и т.д.), агрессивность среды (требования пыле- и влагозащищённости используемых программно-аппаратных средств) – возможность активного охлаждения или обязательное пассивное охлаждение.

Если говорить о корпоративном сегменте, то физическая среда функционирования «стандартная» – капитальное серверное помещение с регулируемой климатикой.

С чего начинать построение системы защиты?

Первый этап должен быть самым простым и доступным, поэтому первоочередные мероприятия заключаются в настройке уже имеющихся средств защиты информации встроенного в АСУ ТП функционала безопасности: механизмов контроля и управления доступом, регистрации и учёта, резервного копирования настроек и данных, так и средства обеспечения сетевой безопасности (при их наличии).Если средства обеспечения сетевой безопасности (межсетевые экраны) расположены между корпоративным и технологическим сегментами, то в качестве первоочередных мер необходимо пересмотреть правила межсетевых взаимодействий в сторону усиления (по принципу «всё, что не разрешено, – то запрещено») и сегментации ЛВС (выделение сегментов для АСУ ТП, сервисов управления производством).

Реализация данных мероприятий не требует длительных согласований и существенных капитальных вложений, но при этом существенно повышают защищённость комплексов автоматизации от самых распространённых угроз.

Следующий этап (он может быть как вторым, так и «нулевым») – определение целевого состояния безопасности, – то есть состояние и конфигурация системы с настроенными механизмами безопасности (здесь речь идёт уже не только про встроенные, но и наложенные средства), позволяющие системе стабильно функционировать в условиях кибератак – то есть когда приняты меры к нейтрализации выявленных актуальных угроз ИБ и нивелированию сопутствующих рисков.

Определение целевого состояния безопасности служит основой для выработки плана (дорожной карты) реализации мероприятий по обеспечению ИБ. В плане может быть отражена очерёдность реализации (внедрения) мер и необходимые затраты.

Защита АСУ ТП – часть общей ИБ-стратегии предприятия

Дорожная карта мероприятий по обеспечению ИБ АСУ ТП должна ставить целью не только реализацию набора мер как таковых, но и выстраивание данных мер (не только технических, но и организационных) в связную и функционально согласующуюся систему защиты.Меры не должны быть реализованы «сами по себе», а быть оптимальными (не избыточными), взаимоувязанными и неконфликтующими, а также не снижать управляемость технологическими процессами.

Для этого необходима точная и детальная настройка средств защиты. Во-первых, важно учесть нюансы функционирования АСУ ТП как критичного программно-технического комплекса; во-вторых – чтобы «специальный» функционал (например, разбор и анализ тегов, разбор проприетарных промышленных протоколов и т.д.) активно использовался; в-третьих – чтобы система защиты АСУ ТП являлась частью единой системы кибербезопасности, необходимо полноценное «встраивание» средств обеспечения ИБ АСУ ТП в соответствующую инфраструктуру. А встраи-вание специализированных средств защиты должно быть рассмотрено не только с точки зрения управления системой ИБ, но и получения от данных средств событий безопасности для по-следующего анализа и выработки мер по ИБ на основе результатов анализа и корреляции данных событий. ●

Автор – сотрудник компании Innostage

Если вам понравился материал, кликните значок - вы поможете нам узнать, каким статьям и новостям следует отдавать предпочтение. Если вы хотите обсудить материал - не стесняйтесь оставлять свои комментарии : возможно, они будут полезны другим нашим читателям!